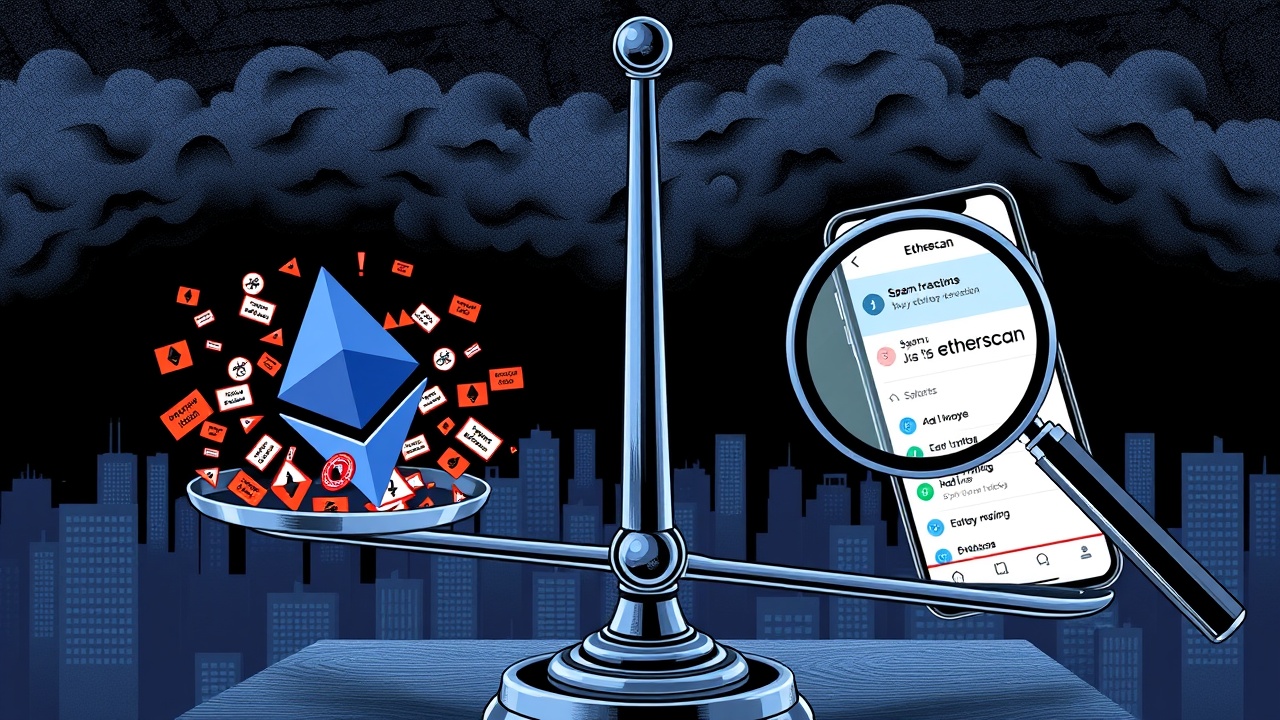

Kritiikki Etherscania kohtaan

CZ, entinen Binance-CEO, on kritisoinut Etherscania sen vuoksi, että se näyttää roskapostisiirtoja, jotka liittyvät osoitemyrkyttämisskandaaleihin. Hän on todennut, että lohkoketjun tutkijoiden tulisi suodattaa haitalliset siirrot kokonaan pois. CZ julkaisi X:ssä, että TrustWallet on jo toteuttanut tämän suodatuksen, kun taas Etherscan jatkaa nollaarvoisten myrkyttämissiirtojen näyttämistä, jotka tulvivat käyttäjien lompakoihin.

Osoitemyrkytyshyökkäykset

Kritiikki sai alkunsa tapauksesta, jossa käyttäjä nimeltä Nima sai 89 osoitemyrkytyssähköpostia alle 30 minuutissa vain kahden stablecoin-siirron jälkeen Ethereumissa. Etherscan antoi varoituksen hyökkäyksestä, jonka tavoitteena on huijata käyttäjiä kopioimaan samankaltaisia osoitteita siirtotiedoista varojen lähettämisen yhteydessä.

”Niin monet tulevat uhreiksi tälle,” Nima varoitti sen jälkeen, kun automatisoitu hyökkäyskampanja kohdistui hänen lompakkoonsa.

Lohkoketjun tutkijoiden ei pitäisi näyttää näitä roskapostisiirtoja, ja niiden suodattaminen kokonaan pitäisi olla yksinkertaista. Tämä voi vaikuttaa myöhemmin mikro-siirtoihin AI-agenttien välillä, jolloin voimme käyttää AI:ta myös roskapostin suodattamiseen.

Etherscanin selitys

Etherscan selvensi, että se piilottaa nollaarvoiset siirrot oletusarvoisesti, mutta BscScan ja Basescan vaativat käyttäjiä napsauttamaan ”piilota 0 määrä tx” -painiketta nimenomaisesti poistaakseen osoitemyrkytyshyökkäyksen siirrot. Ero oletusasetuksissa altistaa jotkut käyttäjät roskapostin katselulle, mikä voi johtaa varojen lähettämiseen hyökkääjän hallitsemiin osoitteisiin.

AI-agenttien rooli

CZ huomautti, että suodatus voi vaikuttaa mikro-siirtoihin AI-agenttien välillä tulevaisuudessa, ehdottaen, että AI:ta voitaisiin käyttää erottamaan lailliset nollaarvoiset siirrot roskapostista. Dr. Favezy huomautti, että vaihdot luovat lisäriskejä osoitemyrkyttämisen lisäksi.

”Toivon todella, että AI-agentit pystyvät reitittämään oikeiden reitittimien ja parhaiden likviditeettilähteiden kautta välttääkseen tällaisia tilanteita,” Favezy kirjoitti.

Hyökkäysten mekanismi

Hyökkäys toimii aloittamalla nollaarvoisten token-siirtojen käyttö transferFrom-toiminnolla. Hyökkääjät lähettävät 0-arvoisia tokeneita luodakseen siirtotapahtumia, jotka näkyvät uhrin siirtotiedoissa. Jokainen osoite hyväksyy oletusarvoisesti 0-arvoiset siirrot, mikä mahdollistaa tapahtumien syntymisen.

Hyökkääjät yhdistävät tämän osoitteiden väärentämiseen lisätäkseen todennäköisyyttä, että uhrit kopioivat väärän siirtosoitteen. Väärentämät osoitteet vastaavat laillisten osoitteiden ensimmäisiä ja viimeisiä merkkejä.

Niman tapaus

Niman tapaus osoittaa, kuinka laajalle nämä hyökkäykset voivat ulottua: 89 myrkytysohjelmaa 30 minuutissa vain kahden laillisen siirron jälkeen. Automaattinen luonne tarkoittaa, että hyökkääjät voivat kohdistaa tuhansiin osoitteisiin samanaikaisesti aina, kun he havaitsevat stablecoin- tai token-liikkeitä ketjussa.